Blog & Actualités

RDP et mise à jour Windows avril 2026

PharWeb

0 minutes read

Sommaire

- Contexte : CVE-2026-26151 et Patch Tuesday avril 2026

- Les deux types d'avertissements

- Étape 1 — Vérifier le certificat RDP du serveur

- Étape 2 — Créer un nouveau certificat adapté

- Étape 3 — Lier le certificat au rôle RDP

- Étape 4 — Exporter le certificat public

- Étape 5 — Préparer et signer les fichiers .rdp

- Étape 6 — Script de déploiement sur les postes clients

- Points techniques importants

- Résumé des échéances

01 — Contexte : CVE-2026-26151 et Patch Tuesday avril 2026

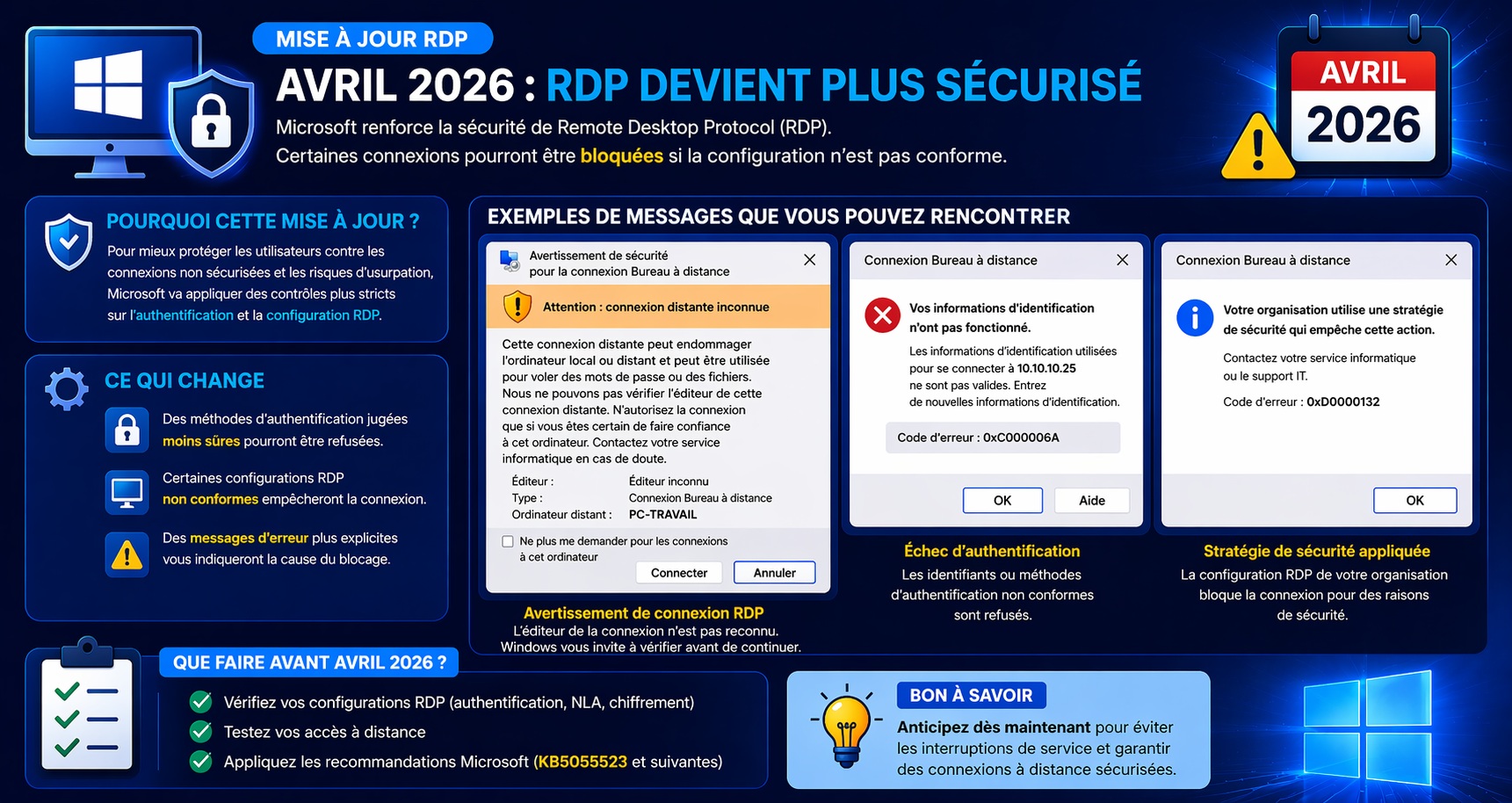

Depuis le 14 avril 2026, de nombreux administrateurs système ont été confrontés à un afflux de signalements : à l'ouverture de leurs fichiers .rdp habituels, une fenêtre d'avertissement apparaît avec le message "Serveur de publication inconnu".

Ce comportement n'est pas un bug. Il est intentionnel et résulte du Patch Tuesday d'avril 2026 de Microsoft, qui introduit de nouveaux mécanismes de protection contre le phishing RDP via la vulnérabilité CVE-2026-26151.

⚠ Point crucial

Ce changement de comportement se situe côté client (postes Windows 10/11), et non côté serveur. Tous les serveurs RDS sont concernés quelle que soit leur version (2016, 2019, 2022, 2025), dès lors que les clients ont installé la mise à jour.

Les mises à jour concernées

| Système | Mise à jour | Build |

|---|---|---|

| Windows 11 25H2 / 24H2 | KB5083769 |

26200.8246 / 26100.8246 |

| Windows 11 23H2 | KB5082052 |

— |

| Windows 10 | KB5082200 |

— |

Pourquoi Microsoft a fait ce changement

CVE-2026-26151 est une vulnérabilité de spoofing dans Remote Desktop, identifiée par le National Cyber Security Centre (NCSC) du Royaume-Uni, avec un score CVSS v3 de 7.1 (Important). Microsoft l'a classée comme "susceptible d'être exploitée".

Le vecteur d'attaque est simple : des acteurs malveillants envoient des fichiers .rdp piégés par email. Lorsqu'une victime ouvre le fichier, son poste se connecte silencieusement à un serveur contrôlé par l'attaquant, en partageant potentiellement lecteurs locaux, presse-papier et identifiants.

Premier avertissement affiché lors de la première ouverture d'un fichier .rdp après la mise à jour d'avril 2026 — Source : IT-Connect

02 — Les deux types d'avertissements

Fichier .rdp non signé — bannière rouge

Lorsqu'un fichier .rdp n'est pas signé numériquement, Windows affiche une bannière rouge avec le libellé "Connexion distante inconnue" et indique "Serveur de publication inconnu" dans le champ Éditeur. La case "Ne plus me demander" ne fonctionne pas dans ce cas.

Nouvelle boîte de dialogue de connexion RDP avec un fichier non signé — bannière rouge "Connexion distante inconnue" — Source : IT-Connect

Fichier .rdp signé — bannière orange

Lorsqu'un fichier .rdp est signé numériquement, la bannière devient orange avec le libellé "Vérifier l'éditeur de cette connexion à distance". Le nom de l'éditeur est affiché et cliquable. Une case "Mémoriser mes choix pour les connexions à distance à partir de cet éditeur" devient disponible.

Boîte de dialogue avec fichier .rdp signé — l'éditeur est vérifié et l'option "Mémoriser mes choix" est disponible — Source : IT-Connect

ℹ Solution complète

Pour supprimer définitivement l'avertissement : (1) un certificat valide côté serveur, (2) des fichiers .rdp signés numériquement, (3) le certificat importé dans les autorités de confiance des postes clients, et optionnellement (4) la clé de registre pour désactiver la boîte de dialogue.

03 — Étape 1 — Vérifier le certificat RDP du serveur

Sur le serveur (PowerShell en admin) :

Points à vérifier dans le résultat :

- Le certificat est-il encore valide (

NotAfter) ? - Le

Subject(CN) correspond-il au nom ou à l'IP utilisée dans le fichier.rdp? - Est-il auto-signé (

Issuer=Subject) ?

⚠ Attention

Si la connexion se fait par adresse IP mais que le certificat est émis pour un nom DNS, le certificat ne correspondra jamais — l'avertissement sera permanent. Il faut inclure l'IP dans le SAN du certificat ou utiliser le FQDN dans le fichier .rdp.

04 — Étape 2 — Créer un nouveau certificat adapté

✓ Recommandation

Créer un certificat avec une durée de 10 ans pour éviter de refaire l'opération et de redéployer sur tous les postes régulièrement.

Identifier la valeur full address dans le fichier .rdp

Ouvrir le fichier .rdp avec un éditeur de texte et repérer :

| Valeur dans full address | Paramètre DnsName à utiliser |

|---|---|

| FQDN (serveur.mondomaine.fr) | "serveur.mondomaine.fr", "NOM_COURT" |

| IP publique (203.0.113.10) | "serveur.mondomaine.fr", "NOM_COURT", "203.0.113.10" |

| Nom NetBIOS seul | "NOM_SERVEUR" |

Créer le certificat

ℹ Note Windows Server 2019

Le paramètre -IPAddress n'est pas disponible sur Windows Server 2019. Pour inclure une IP dans le SAN, la passer comme valeur dans -DnsName — cela fonctionne avec le client RDP Windows.

05 — Étape 3 — Lier le certificat au rôle RDP

✓ Bon à savoir

Il n'est pas nécessaire de redémarrer le service TermService. Le nouveau certificat est pris en compte pour les nouvelles connexions sans interrompre les sessions actives en cours.

06 — Étape 4 — Exporter le certificat public

Ce fichier .cer (clé publique uniquement, sans clé privée) devra être distribué aux postes clients pour qu'ils fassent confiance au certificat du serveur.

07 — Étape 5 — Préparer et signer les fichiers .rdp

⚠ Point critique

La ligne full address:s: est obligatoire dans le fichier pour que rdpsign.exe fonctionne. Sans elle, le fichier sera considéré comme corrompu après signature. La ligne alternate full address seule ne suffit pas.

Structure minimale recommandée

Pour un fichier multi-écrans, remplacer use multimon:i:0 par use multimon:i:1.

Signer les fichiers

Un fichier .rdp correctement signé contiendra les lignes signscope:s: et signature:s: à la fin.

08 — Étape 6 — Script de déploiement sur les postes clients

Le script ci-dessous gère l'intégralité du déploiement côté client, adapté aux environnements sans Active Directory avec un partage réseau (NAS ou serveur de fichiers) comme source de distribution.

ℹ Sur Active Directory

Dans un environnement AD, distribuer le certificat via GPO (Configuration ordinateur → Autorités de certification racines de confiance) et la clé de registre via GPO. Les fichiers .rdp signés peuvent être distribués via le dossier de scripts de connexion ou un partage SYSVOL.

Valeurs à adapter

| Valeur à remplacer | Par |

|---|---|

\\SERVEUR\PARTAGE\ |

Le chemin UNC de votre partage réseau |

rdp-cert.cer |

Le nom de votre fichier certificat exporté |

NOM_SERVEUR |

Le terme contenu dans le nom de vos fichiers RDP |

09 — Points techniques importants

Pourquoi le script se copie dans %TEMP% avant l'élévation UAC

Windows bloque l'exécution de scripts .bat depuis un chemin UNC en mode élevé. Le script se copie en local dans %TEMP% avant de se relancer en administrateur — ce qui contourne cette restriction.

Pourquoi AllowInsecureGuestAuth est nécessaire

Depuis Windows 10 1709, Microsoft bloque les connexions SMB anonymes depuis un contexte élevé. La clé AllowInsecureGuestAuth = 1 autorise temporairement cet accès. Elle est refermée (= 0) à la fin du script.

Pourquoi capturer l'utilisateur via WMI et non %USERNAME%

Après élévation UAC, %USERNAME% retourne le compte administrateur, pas l'utilisateur réellement connecté. (Get-WmiObject Win32_ComputerSystem).UserName retourne l'utilisateur de la session active, indépendamment du compte utilisé pour l'élévation.

Clé de registre CVE-2026-26151

⚠ Sécurité

Ne pas appliquer cette clé sur des postes exposés à des fichiers .rdp reçus de sources externes (email, téléchargement). Elle supprime la protection mise en place par Microsoft contre CVE-2026-26151.

10 — Résumé des échéances

| Élément | Durée recommandée | Action à l'échéance |

|---|---|---|

| Certificat auto-signé RDP | 10 ans | Régénérer, re-signer les .rdp, redéployer le .cer |

| Fichiers .rdp signés | Durée du certificat | Re-signer avec le nouveau certificat |

| Clé registre clients | Permanente | Aucune action requise |

| Certificat importé clients | Durée du certificat | Redéployer le script de déploiement |

✓ Conclusion

La procédure décrite dans cet article permet de traiter le problème de manière propre et durable, avec un seul déploiement sur les postes clients valable pour 10 ans. Elle est applicable aussi bien dans les environnements avec Active Directory (via GPO) que sans AD, en adaptant simplement la méthode de distribution.

Sources

- →Microsoft Learn — Understanding security warnings when opening Remote Desktop (RDP) files

- →BleepingComputer — Microsoft adds Windows protections for malicious Remote Desktop files

- →Tenable — Microsoft's April 2026 Patch Tuesday Addresses 163 CVEs

- →Neowin — Microsoft details Windows 11 KB5083769 Remote Desktop changes

- →Help Net Security — Windows is getting stronger RDP file protections to fight phishing attacks

- →Microsoft MSRC — CVE-2026-26151